IIoT-устройства с помощью кибериммунных шлюзов

Как меняются риски для предприятий

Информационная безопасность теперь волнует не только профильных специалистов. Опыт компаний, которые сталкивались с киберинцидентами показывает, что такие ситуации все чаще ведут к прямым финансовым и репутационным потерям, а также несут угрозу жизни и здоровью сотрудников. Поэтому вопросы ИБ становятся приоритетом для топ-менеджмента предприятий.

По оценке экспертов McKinsey, 89% крупных компаний в мире находятся в процессе цифровой и ИИ-трансформации. Инфраструктура предприятия становится комплексом киберфизических систем, где управление физическими объектами инфраструктуры осуществляется с помощью IT-системы, которая работает с данными, генерируемыми физическими элементами.

Для предприятий это означает, что граница между информационными (IT) и операционными (OT) технологиями размывается все сильнее. Предприятия стремятся к тому, чтобы проектировать в цифровой среде само производство и выпускаемые на нем изделия, собирать и анализировать данные в режиме реального времени. Аналитика позволяет значительно оптимизировать производство и повышать качество продукции.

Недавний отчет MIT Technology Review и Siemens свидетельствует, что индустриальные гиганты движутся в сторону «промышленной метавселенной» (Industrial Metaverse). Рынок решений для нее — виртуальные машины, фабрики, транспортные и другие комплексные системы, позволяющие решать проблемы реального производства — к 2030 году вырастет примерно в 10 раз и достигнет $100 млрд.

Все это создает новые возможности для бизнеса, повышая его конкурентоспособность. Однако вместе с этим растут и риски. Объединение физических и цифровых систем приводит к тому, что поверхность атаки увеличивается. У злоумышленников появляется возможность получить контроль над промышленным оборудованием со стороны IT-инфраструктуры и наоборот.

Что происходит с защитой

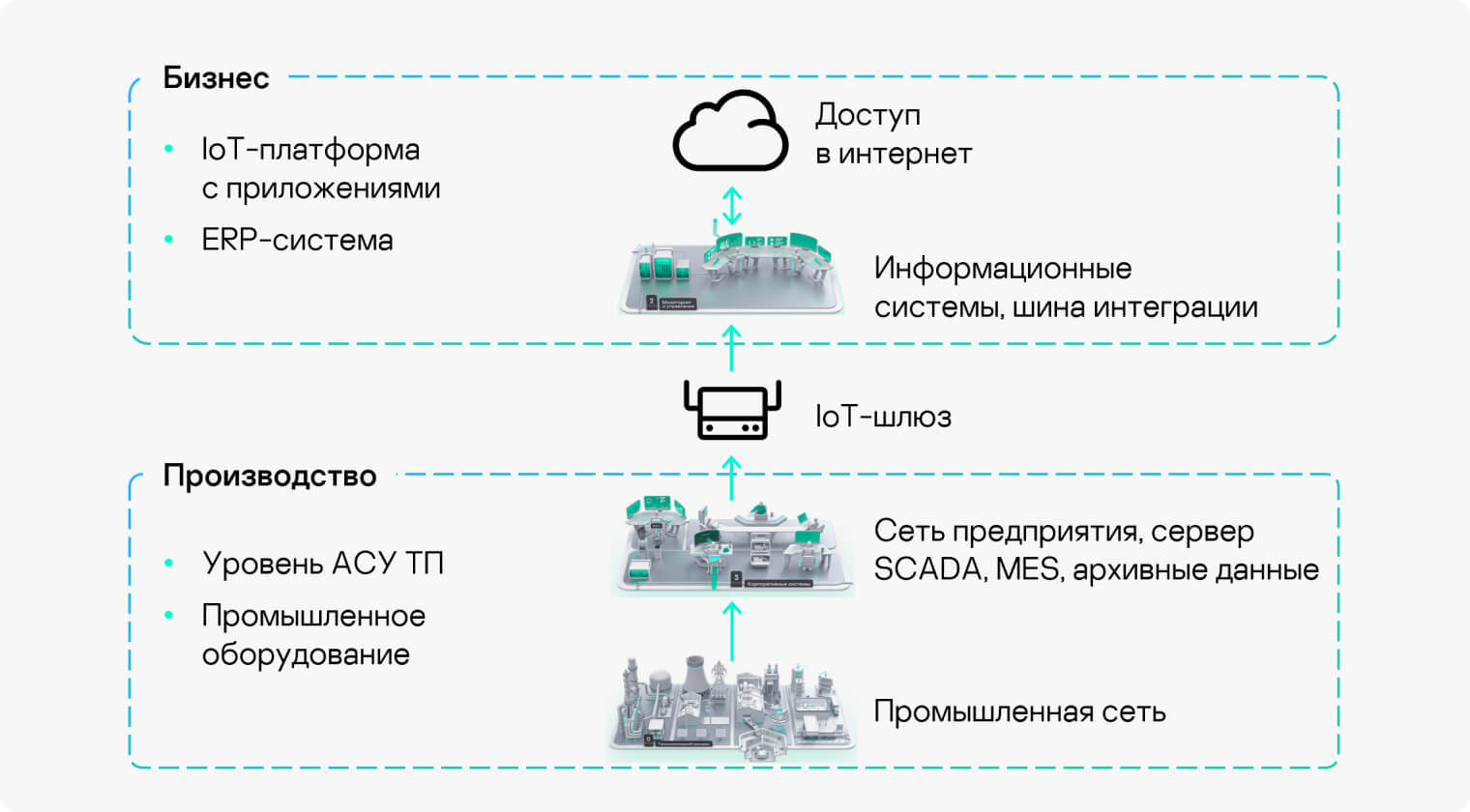

Комплексную безопасность промпредприятий обеспечивают в парадигме эшелонированной защиты. На разных уровнях предприятия создаются несколько слоев контроля безопасности. Например, обеспечение физической безопасности полевых устройств и сетевой инфраструктуры, защита офисного сегмента и облачных сервисов, а также сети АСУ ТП (автоматизированные системы управления технологическим процессом).

Но если предприятие использует индустриальный интернет вещей (Industrial IoT, IIoT), эшелонированной защиты может оказаться недостаточно.

IIoT-шлюзы находятся на границе информационного и физического миров. Они собирают данные непосредственно с оборудования и передают их в IT-системы для анализа и принятия правильного решения об эффективности производства и необходимости оптимизации технологических процессов. С помощью таких шлюзов подключают промышленное оборудование, комплексы автоматизации и мониторинга объектов к различным системам визуализации, обработки и хранения данных: от стандартных корпоративных систем MES/ERP до продвинутых IoT-платформ с аналитическими цифровыми сервисами.

Большинство IoT-устройств слабо защищены с точки зрения информационной безопасности. Как правило, это компактные устройства с небольшой вычислительной мощностью. На них часто нет никаких дополнительных средств защиты, таких как, например, антивирусы. Эти устройства обычно территориально распределены по инфраструктуре. А значит, вовремя обновлять их и устранять уязвимости может оказаться затруднительно.

IIoT-шлюз — не уникальный продукт. На рынке существует большое количество производителей, которые разрабатывают и внедряют подобные решения. Программное обеспечение для IIoT-шлюзов разрабатывается, как правило, на базе Linux — операционной системы (ОС) с открытым исходным кодом. И если с точки зрения функциональности и производительности к Linux вопросов нет, то с точки зрения информационной безопасности не все так однозначно. Так как Linux — операционная система с открытым исходным кодом, гарантировать качество кода и отсутствие уязвимостей является трудной задачей. Разработчики в первую очередь уделяют внимание удовлетворению требований рынка с точки зрения функциональности.

Как следствие, злоумышленник, используя уязвимость в программном обеспечении ОС, может получить доступ к устройству, например через корпоративную сеть. Затем он получает доступ ко всей инфраструктуре и может, например, загрузить вирус-шифровальщик, который способен остановить вообще все производство. А это приведет к финансовым и репутационным потерям.

Получается, что даже при наличии эшелонированной защиты на предприятии для злоумышленников остается множество открытых дверей в виде IIoT-устройств.

В такой ситуации у компании два пути.

- Принять риски кибербезопасности и внедрять IIoT-решения, несмотря на возможные последствия.

- Приостановить цифровизацию, отставая в конкурентной гонке. По данным отчета Kaspersky Global Corporate IT Security Risks Survey, 53% компаний отказались от новых проектов, связанных с внедрением IoT-решений, потому что не могли устранить риски кибербезопасности.

Но оба этих варианта неприемлемы для бизнеса в долгосрочной перспективе. Нужен другой подход, который обеспечит повышенную защищенность критических узлов на границе операционных и информационных систем. То есть — защитить IoT-устройства.

Как кибериммунный подход работает с IIoT

Повышенную защищенность IIoT-систем невозможно обеспечить привычными методами. Альтернативный вариант — так называемые кибериммунные системы. Они построены в концепции конструктивной безопасности (Secure by Design) и не нуждаются в антивирусах, потому что защищены на уровне архитектуры.

Такой подход использовали в операционной системе KasperskyOS. А на ее базе создали программную платформу Kaspersky IoT Secure Gateway (KISG) и одноименный кибериммунный шлюз данных. По словам Антона Селяничева, кибериммунное устройство и сама операционная система построены на базе трех основных принципов.

- Минимум кода, критичного для безопасности. В ядре Linux — примерно 35 млн строк кода. Для проверки их на наличие уязвимостей нужны огромные ресурсы. Ядро KasperskyOS намного компактнее — всего около 100 тыс. строк кода. Это значит, что на этапе разработки и тестирования существует возможность практически вручную проверить все сценарии использования продуктов и каждую строчку кода KasperskyOS.

- Разделение системы на изолированные домены. Все компоненты устройства — приложения, драйверы, системные сервисы — изолированы друг от друга. Они не могут взаимодействовать между собой напрямую — только через ядро операционной системы.

- Строгий контроль всех взаимодействий между элементами системы. Даже если в системе будет иметься компонент с уязвимостью, использовать ее, развить атаку и получить доступ к другим компонентам и критическим функциям ОС — невозможно. Каждое взаимодействие между компонентами проверяется на соответствие политикам безопасности специальным монитором безопасности. А все, что не разрешено этими политиками, — запрещено.

Кибериммунный шлюз может работать в двух режимах.

Диод данных. В этом режиме IIoT-шлюз взаимодействует с элементами промышленной инфраструктуры с помощью промышленных протоколов, таких как OPC UA, MQTT и других, собирает данные, конвертирует их в формат, с которым работают IT-системы и передает эти данные для дальнейшей обработки. Режим предполагает передачу только в одном направлении, то есть никакие команды или данные из внешней сети не могут попасть во внутреннюю технологическую сеть.

Роутер. Данные можно передавать в двух направлениях — отправлять информацию на IoT-платформу, а с нее получать управляющие команды (например, на изменение скорости вращения шпинделя станка). Устройство также работает как маршрутизатор с функциями межсетевого экрана. Оно может анализировать и фильтровать промышленные протоколы, обнаруживать и предотвращать вторжения.

Как это выглядит на практике: кейс «Москабельмет»

Группа компаний «Москабельмет» решила оптимизировать технологический процесс, выявить причины появления брака и сократить издержки.

До начала проекта всю информацию фиксировали вручную. Администратор звонил на склад и узнавал, какой объем сырья отгрузили на производственную линию. Затем сотрудники считали, сколько в итоге получили готовых изделий, и заносили все эти данные вручную. Никаких данных непосредственно с производственных линий не собирали.

В рамках пилотного проекта специалисты «Лаборатории Касперского» внедрили кибериммунные шлюзы, которые выполняют две задачи:

- собирают данные, которые можно анализировать и использовать для принятия решений по оптимизации технологических процессов;

- обеспечивают безопасность всей внутренней инфраструктуры от внешних киберугроз.

Шлюзы подключили к станкам, которые наносят на кабель свинцовую оболочку. Устройства собирали целый набор данных — от диаметра и среднего веса кабеля до статуса станков.

Информация поступала в ERP-систему, которая формировала отчеты. Владельцы производства смогли получить данные, сколько свинца расходуется на производство единицы продукции, какое количество сырья составляет брак и другие параметры технологических процессов.

Эти данные помогли оптимизировать настройки станков и технологических процессов. В итоге на одной производственной линии удалось сэкономить 6,3 тонн сырья в месяц. Финансовый эффект составил $14 тыс. ежемесячно с одной производственной линии.

Не только для промышленности: универсальность кибериммунных шлюзов

В зависимости от отрасли IIoT-устройства могут реализовывать разные сценарии использования и выполнять многочисленные функции. Например, в энергетике — собирать телеметрию с объектов генерации, мониторить параметры газовых и паровых турбин. В городском хозяйстве — обеспечивать экомониторинг, защиту светофорной сети или другой городской инфраструктуры. В транспорте и логистике — защищать автопарк от взломов, собирать и безопасно передавать данные о состоянии складов.

В каких отраслях можно использовать кибериммунные шлюзы

- Промышленность

- Энергетика и коммунальные услуги

- Умные города и умные здания

- Розничная торговля

- Здравоохранение

- Транспортная инфраструктура

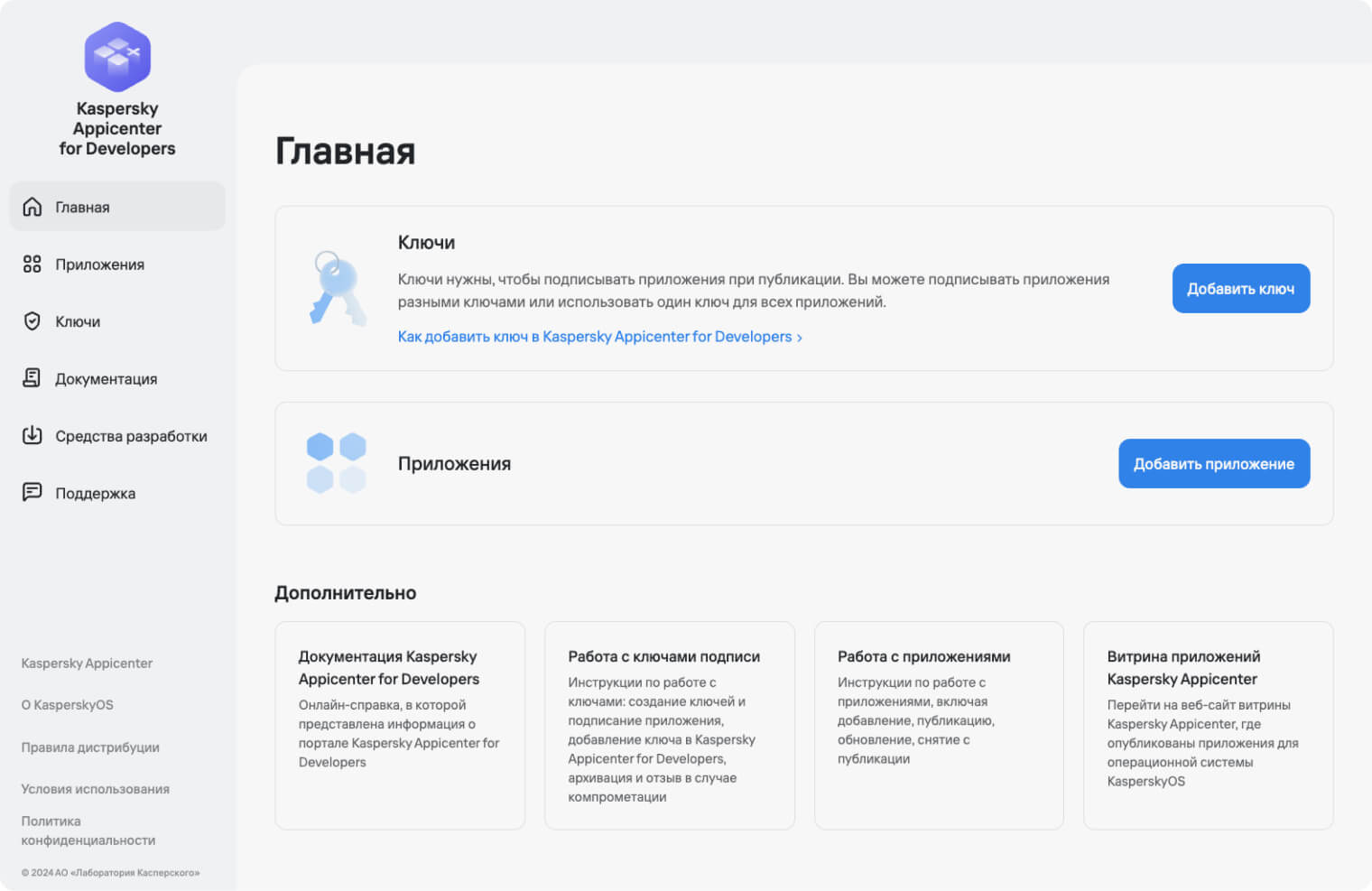

Для реализации тех или иных сценариев, специфичных для разных индустрий необходима поддержка определенных приложений и протоколов. Чтобы их было проще разрабатывать и распространять, была создана платформа Kaspersky Appicenter. Платформа предоставляет доступ к инструментарию и документации для успешного старта разработки и публикации приложений на KasperskyOS, а также помогает пользователям находить нужные приложения и открывать новый функционал устройств на базе KasperskyOS. Доставка приложений на устройства осуществляется через консоль администрирования Kaspersky Security Center, что гарантирует аутентичность приложений и их безопасную установку.

В любой индустрии есть свой набор специфических протоколов. Технологический партнер может разработать нужный протокол, используя наши инструменты и после проверки на валидность и безопасность разместить и запустить его на нашем шлюзе. Такой подход позволяет поддерживать на одной аппаратной платформе множество разных сценариев использования устройств. Возможность расширять функциональность обеспечивает универсальность IIoT-шлюза Kaspersky IoT Secure Gateway.